Cáp OMG, trông giống hệt như cáp Lightning to USB tiêu chuẩn, đã được giới thiệu lần đầu tiên vào năm 2019 bởi nhà nghiên cứu bảo mật MG. Kể từ đó, MG đã có thể làm việc với nhà cung cấp an ninh mạng Hak5 để sản xuất hàng loạt cáp cho các nhà nghiên cứu và thử nghiệm thâm nhập.

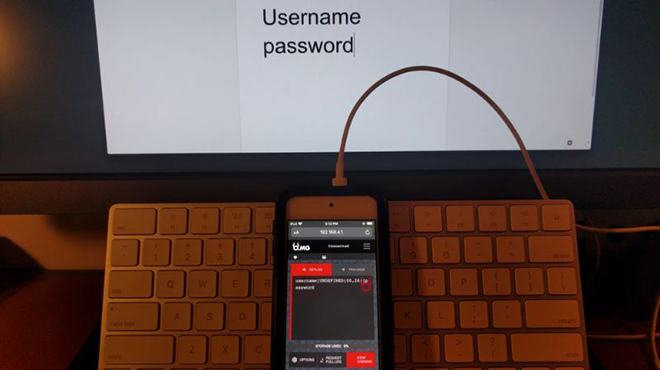

Mặc dù người dùng sẽ khó phát hiện ra bất kỳ điều gì bất thường về dây cáp từ bên ngoài nhưng cáp MG mới đã đóng gói một số sửa đổi ẩn khiến chúng trở nên hữu ích đối với tin tặc. Ví dụ, một cáp OMG cắm vào máy Mac có thể ghi mật khẩu hoặc bất kỳ thứ gì khác mà người dùng nhập, sau đó gửi dữ liệu đó cho kẻ tấn công từ xa.

Phiên bản mới của cáp OMG bao gồm tùy chọn Lightning to USB-C và các khả năng nâng cấp khác để các nhà nghiên cứu bảo mật thử nghiệm. Nhà nghiên cứu của MG nói “Có những người nói rằng cáp Type C an toàn với phương pháp cấy ghép mã độc này vì không có đủ không gian. Vì vậy chúng tôi phải chứng minh điều đó là sai”.

MG cho biết các loại cáp mới có các tính năng định vị địa lý có thể chuyển đổi sang các cuộc tấn công dựa trên vị trí thực của nạn nhân. Phạm vi của cáp cũng đã được cải thiện khi các nhà nghiên cứu có thể kích hoạt các trọng tải độc hại từ cách xa hơn 1,5km. Về lý thuyết, việc bổ sung kết nối USB-C cũng có thể cho phép cáp thực hiện các cuộc tấn công nhắm vào các thiết bị di động như iPhone.

Cáp OMG có sẵn từ Hak4 với giá khoảng 120 USD hoạt động bằng cách tạo điểm phát sóng Wi-Fi mà kẻ tấn công có thể kết nối từ thiết bị của chúng. Sau khi kết nối, chúng có thể sử dụng giao diện trình duyệt web bình thường để ghi lại các lần gõ phím hoặc thực hiện các cuộc tấn công khác.

Đăng nhận xét